Waspadai militerisasi dunia maya

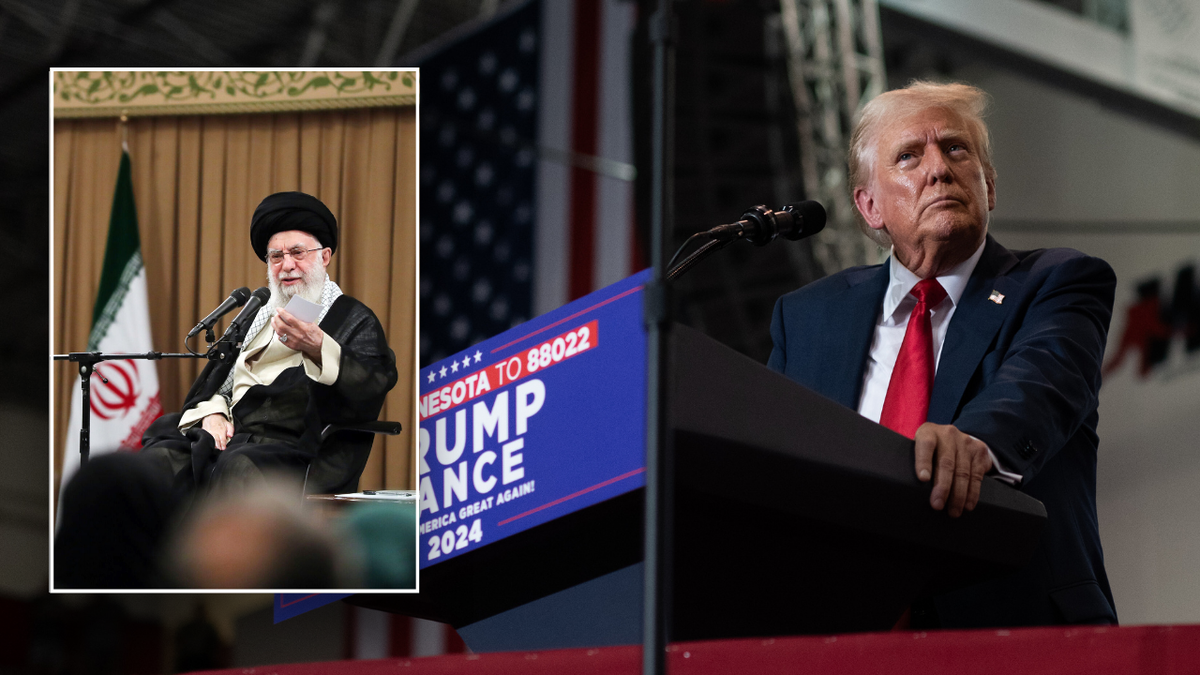

Gambar ilustrasi. (REUTERS/Kacper Pempel)

Dalam beberapa bulan terakhir, sejumlah kampanye peretasan telah diungkap oleh perusahaan keamanan. Dalam banyak kasus, mereka dikaitkan dengan peretas yang disponsori negara.

Kelompok peretas yang tergabung dalam unit dunia maya di berbagai pemerintahan menggunakan kode berbahaya dan platform peretasan yang canggih untuk menyusupi jaringan komputer di seluruh dunia. Perusahaan swasta, lembaga pemerintah, infrastruktur penting, dan masyarakat merupakan target potensial.

Keseluruhan aktivitas entitas pemerintah di dunia maya umumnya digambarkan sebagai “militerisasi dunia maya”. Pemerintah menginvestasikan sumber daya yang signifikan untuk meningkatkan kemampuan siber mereka, menciptakan ‘pasukan siber’ untuk bertahan melawan serangan dari dunia siber.

Perdebatan tentang senjata siber semakin intensif setelah ditemukannya malware Stuxnet pada tahun 2010. Stuxnet digunakan oleh entitas Barat untuk mengganggu program nuklir Iran dengan menyabotase mesin sentrifugal di pembangkit listrik tenaga nuklir Natanz. Beberapa bulan setelah Stuxnet terdeteksi, malware lain ditemukan – Flame dan Duqu adalah dua alat spionase dunia maya terkenal yang digunakan oleh aktor yang disponsori negara.

Bahkan ketika malware yang disponsori negara ditemukan oleh perusahaan keamanan, kerentanan yang dieksploitasinya sudah lama menjadi sasaran penyerang, sehingga menyebabkan kerusakan serius pada sistem yang belum ditambal. Misalnya virus Stuxnet – kodenya mengeksploitasi Windows Shell di sistem Microsoft Windows XP, dengan kode sebagai CVE-2010-2568 dan ditambal empat tahun lalu. Sayangnya, kerentanan ini terus digunakan dalam serangan cyber yang menargetkan jutaan komputer di seluruh dunia.

Peneliti malware di Kaspersky Lab menemukan bahwa kerentanan Windows Shell yang sama telah dieksploitasi sebanyak 50 juta kali antara November 2013 dan Juni 2014 dalam serangan terhadap hampir 19 juta mesin di seluruh dunia.

Pada akhir tahun 2013, Tim Riset & Analisis Global Kaspersky Lab meluncurkan penyelidikan baru setelah beberapa serangan menghantam jaringan komputer beberapa lembaga layanan diplomatik. Serangan tersebut merupakan bagian dari serangan berskala besar spionase dunia maya operasi yang dijuluki “Red October”, terinspirasi oleh novel dan film terkenal “The Hunt For Red October”. Kampanye tersebut memperoleh informasi sensitif dari organisasi diplomatik, pemerintah, dan penelitian ilmiah di banyak negara, mulai dari Eropa Timur, bekas Uni Soviet, dan Asia Tengah.

Malware dan infrastruktur kontrol yang digunakan dalam serangan tersebut sangat canggih, yang dapat mengindikasikan keterlibatan pemerintah.

Pada bulan Maret 2014, para peneliti di BAE Systems Applied Intelligence meluncurkan kampanye spionase dunia maya dengan nama sandi “Ular” yang menargetkan jaringan pemerintah dan militer. “Ular” luput dari perhatian setidaknya selama delapan tahun.

Banyak kampanye lain yang dikaitkan dengan peretas yang disponsori negara. Hal ini biasanya ditandai dengan sifat target, tingkat kecanggihan, dan durasi serangan, yang seringkali membutuhkan waktu bertahun-tahun untuk terungkap.

AS, Israel, Rusia, dan Tiongkok dianggap sebagai negara-negara paling maju di dunia maya, dengan para ahli mereka yang mampu mengembangkan malware yang dapat menyerang jaringan asing dan mengambil data secara diam-diam. Mereka juga dapat menjalankan kampanye peretasan yang membahayakan infrastruktur lawan mereka.

Dalam banyak kasus, pemerintah melakukan operasi bersamaan dengan serangan konvensional. Misalnya, serangan dunia maya yang terselubung dituding dilakukan oleh Rusia pada perang tahun 2008 dengan Georgia. Kecurigaan juga ditujukan kepada Moskow atas serangan siber selama krisis baru-baru ini di semenanjung Krimea.

Pemerintah Eropa juga berinvestasi dalam pengembangan malware. Kode berbahaya R2D2 (juga dikenal sebagai “0zapftis” atau “Bundestrojaner”) adalah contoh upaya polisi dan petugas bea cukai Jerman untuk memata-matai pengguna dan mengambil data dari komputer mereka.

Pada bulan Maret, Mikko Hyppönen, kepala penelitian spesialis keamanan F-Secure, mengatakan pada konferensi TrustyCon di San Francisco bahwa hampir setiap pemerintah berupaya meningkatkan kemampuan sibernya.

Sebagian besar kampanye peretasan yang dilakukan oleh pemerintah menggunakan malware yang sangat canggih untuk menyusupi target mereka – dalam banyak kasus, kode tersebut dirancang untuk mengeksploitasi kerentanan zero-day pada infrastruktur target.

Namun, malware ini dapat dengan mudah lepas kendali. Dalam skenario lain, “aktor ancaman” dapat merekayasa balik kode sumber dan mendistribusikannya “ke alam liar”. Penjahat dunia maya, teroris dunia maya, dan peretas yang disponsori negara dapat meningkatkan malware dan mencapai target dengan cara yang tidak dapat diprediksi, sehingga sulit untuk mengidentifikasi sumber serangan.

Ketersediaan malware buatan pemerintah juga mempunyai dampak signifikan terhadap kelompok kriminal bawah tanah – pelanggan utama eksploitasi zero-day dan layanan enkripsi malware adalah pemerintah. Beberapa pakar keamanan, mis. meyakini bahwa dua pabrik malware berbeda yang berbasis di Ukraina berada di balik pengkodean Stuxnet, bertindak sebagai “subkontraktor” untuk pemerintah AS dan Israel.

Apa peran perusahaan keamanan dalam militerisasi dunia maya?

Beberapa ahli berpendapat bahwa perusahaan keamanan komputer mungkin tidak dapat mencegah penyebaran malware buatan negara dengan imbalan bantuan pemerintah.

Kecurigaan bahwa perusahaan keamanan telah “memasukkan daftar putih” malware yang disponsori negara tentu saja meresahkan – kebijakan seperti ini akan menimbulkan ancaman serius bagi komunitas Internet secara keseluruhan. Hal ini juga membuka pintu bagi skenario menakutkan di mana senjata siber bisa lepas kendali.

Mirip dengan senjata nuklir, penggunaan malware yang disponsori negara harus diatur oleh kerangka hukum dan diterima dalam skala global, serta menetapkan aturan keterlibatan.

Namun perlu diingat – kita semua adalah simpul dari jaringan global, dan siapa pun yang mengendalikan jaringan ini akan mengendalikan dunia. Pemerintah akan terus memfokuskan penelitian mereka pada pengembangan senjata siber baru, termasuk malware canggih yang jika berada di tangan yang salah dapat menjadi ancaman berbahaya.

Pierluigi Paganini adalah penulis buku “The Deep Dark Web” dan pendiri Keamanan itu penting blog.